朝起きてTwitterのTLを見てみると何やら不穏な言葉が大量に流れてきます。どうもランサムウェアの一種がまたインターネットの広告経由でばらまかれたようで、それの被害にあった人が多数出ているというもの。ただセキュリティ会社もIPA(独立行政法人 情報処理推進機構、情報セキュリティに関する情報を発信している機関)も土日で休みらしく、まだ詳しい情報が出回っていません。

取り急ぎ今ある情報の整理と、感染しないための対策をざっとまとめてみました。

VVVウィルスの話が出始めたのは12月6日の日付が変わる頃

そもそも「VVVウィルス」なるものが話題になり始めたのはいつごろからでしょうか。何度か使っているYahoo! リアルタイム検索で調べてみたところ、どうも12月6日の日付が変わるくらいから話が出始めたようです。

また、後述しますがこのVVVウィルスはランサムウェアの一種と見られています。同様に「ランサムウェア」で調べてみるとVVVウィルスという話題とほとんど同じタイミングから話題に上がっていることがわかります。

ただし、専門用語であるためかVVVウィルスという名称に比べて件数が1/10ほどになっています。

VVVウィルスの前に「ランサムウェア」について

VVVウィルス、というものを知る前に「ランサムウェア」について知っておいたほうがいいでしょう。

ランサムウェアはHDDのファイルを暗号化したり、システムそのもののアクセス制限をかけてユーザーに扱えないようにして「人質」にとったうえで、「解除してほしくば金を払え」と要求してくるタイプのウィルスです。

通常ウィルスはプログラムの中に含まれていて、ファイルを実行すると感染するというイメージがありますが、ウィルスの感染経路はそうとも限りません。最近増えてきているのはインターネットを閲覧している最中に、OS、ブラウザやそのプラグインの脆弱性(ぜいじゃくせい、セキュリティ・ホールといったほうがわかりやすいかも)を利用して気が付かない間に感染している、というものです。

ランサムウェアもFlashの脆弱性などを利用してドライブバイダウンロード(ユーザーが認知しない状態でソフトウェア等をダウンロードさせること)で感染させるものが多く、特にインターネットの配信広告にスクリプトを埋め込み、その広告を見たユーザーが感染する、という例が目立ちます。

VVVウィルスについてもこの「ランサムウェア」の一種であると想定されます。今ある情報を整理してみましょう。

現時点で流れているVVVウィルスについての情報を整理する

Twitterで上記のような情報が拡散しています。画像にしているのはTwitterの文字数的な制約もあるでしょうが、「文章だと簡単に改ざんされる可能性がある」ということからなのかもしれません。

重要ななところを整理します。

- ウィルスが仕込んであるウェブページを見るだけで感染する

- 2015/12/6 AM4時現在で対応していのはKasperskyだけ

- Flash, JavaScript(画像にはJavaとなってますがおそらく間違い)など実行可能なスクリプト全てで感染を試みる

- 感染後数分でドライブにあるファイルの拡張子が「*.VVV」にリネーム・暗号化される

- ローカルネットワークや外付けHDDも同様にリネーム・暗号化される(感染する、とありますが外部記憶媒体そのものにOSが入ってるわけではないので感染ではなく「リネーム・暗号化される」の方がおそらく適切)

- Windowsの復元ポイントが削除される

完璧とはいえないが現状VVVウィルス対策としてできること

まだウィルスの全貌が見えない以上「完璧です」とは言えませんが、一般的なランサムウェア対策として言われていることがある程度は有効と考えられます。2013年に話題になった「CryptoLocker」についてトレンドマイクロがまとめた資料なども参考にしつつまとめてみました。

システムのアップデート

WindowsやMacOSといったシステムは継続的にアップデートがオンラインで提供されています。多くの人が「再起動とかあるんでめんどくさい」と後回しにしがちですが、脆弱性修正のためのアップデートですので未適用の方は最新の状態にしましょう。

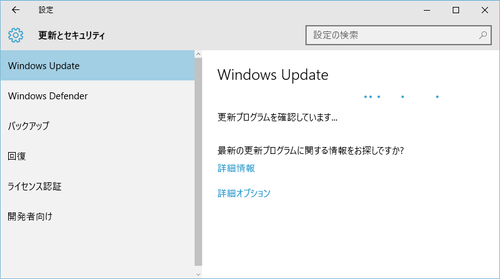

Windows 10のWindows Update画面

ブラウザのアップデート

また同様に、ブラウザを最新版にしておくことが重要です。ブラウザはInternet ExplorerやEdge、SafariはOSアップデートと同様の形で最新版が配布されます。

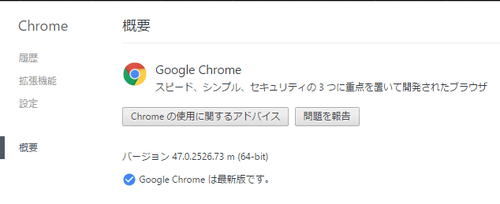

FirefoxやOpera、Chromeなどは自動配信ですが、ヘルプメニューにある「Chromeについて」や「Firefoxについて」などを選択すると最新版があるかどうかのチェックをしてくれます。(最新版があればそのままアップデートされる)

ヘルプ > Google Chromeについて を選んだ所

FireFoxについて を選んだ所

プラグイン(特にFlash)のアップデート

Flashに関してですが、Chrome以外のFlashはプラグインとして配布されています。自動更新にしていないのであれば(もしくは自動更新を止めているのであれば)手動での更新が必要です。

直近のアップデートは深刻度がCriticalのものも多いので、しばらくアップデートしていないという人は急いでアップデートしましょう。ちなみにChromeはFlashのプラグインを含有しているのでChrome自体を最新版にすればFlashも自動で最新版になります。

インストールされているFlashのバージョンを確認する場合はAdobeのFlash Playerのページを見るのが一番楽です。あくまで「今見ているブラウザのFlashのバージョン」が表示されますので、ご注意ください。

※2015/12/6 20:20修正・追記

よくよく考えたらFlashは最新版にしていたとしてもゼロデイ攻撃(メーカーによる修正プログラムの提供前に攻撃が行われること)がしょっちゅう出てるので、そもそも自動で読み込まれるのをオフにしたほうが良さそうです。

Firefoxのデフォルト設定ではFlashを使っているページを見るときに事前に再生するかどうかの確認するようになっていますので、普段はこの状態でアクセスし、動画のプレイヤーなど比較的安全であることが予想される部分だけを有効にすることをおすすめします。

もし自動再生されるような設定になっている場合は「アドオン」を選択後、「プラグイン」の中にある「Shockwave Flash」を「実行時に確認する」にしておきましょう。

FireFoxのデフォルト設定ではFlashPlayerを再生するかどうか確認が都度必要

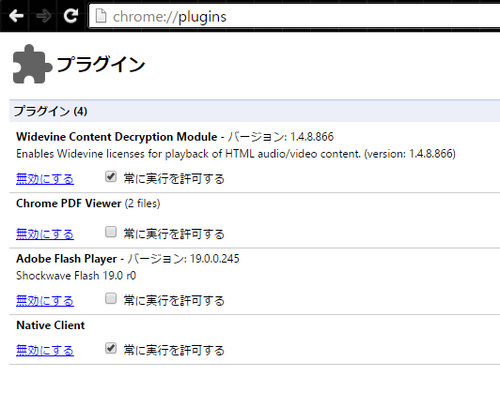

同様にGoogle Chromeでも自動読み込みではなく、実行するかどうかを確認するように設定することができます。URL入力のところに「chrome:plugins」と入力して出てきた設定項目の「Adobe Flash Player」の「常に実行を許可する」のチェックを外せばOKです。

Google Chromeのプラグイン設定画面

セキュリティソフトのアップデート

セキュリティソフトも最新版にしておいたほうがいいですが、「セキュリティソフトが最新だから安心」ということはありません。事実、VVVウィルスは今朝の段階でKasperskyしか検出できていない、ということもあります。あくまでいくつかある防護手段の中の一つくらいに思っておいたほうがいいです。

ファイルのバックアップ

ウィルス云々にかかわらず、ファイルのバックアップは重要です。HDDへのバックアップだとウィルス感染した状態でUSB接続すると上書きされていますのでできればBD-Rなどのメディアに書き込む形でのバックアップのほうが理想です。

バックアップを取る、という時に「システムのHDDと同じサイズの領域が必要」と勘違いする方が結構いますが、ここで言うバックアップはプログラムなどを含まない、あくまで「データ」のバックアップです。

例えばPhotoshopを使っている人が取るバックアップはブラシやパターン、PSDなど「なくなったら復旧できない」ものだけです。PhotoshopのプログラムそのものはCreative Cloudで改めてダウンロードできるのでバックアップを取る必要はありません。

よくわからないファイルやリンクは触らない

例えば知らない人から来たメールに添付されているファイルなどは「触らぬ神に祟りなし」です。また、「全然ツイートしてないのにフォロワーが1万もいるアカウントが紹介しているリンク」とか「突然知らない人から送られてきたDMに書いてあるURL」とかも触らないほうがいいでしょう。

怪しい所は事前にサイトチェッカーなどのウェブサービスを使って大丈夫なサイトかどうか調べてからアクセスするのがいいでしょう。aguse.jp: ウェブ調査などがあります。

またTwitterなどで多用される短縮URLはデコードして実際の飛び先がどこなのかを判別するだけでも怪しいかどうかある程度わかります。Unitiyなどがあります。

ウェブサイトは「大手だから安心」というわけでもない

ランサムウェアに関して言えば「有名なサイトだから安心だ」ということはありません。

最近のウェブ広告に「コンテンツ連動型」というものがあります。これはコンテンツの中身に応じて表示される広告の内容が変わるものです。例えばスマートフォンのコンテンツにはスマートフォンの保護フィルムとかケースの広告が、ゲームのコンテンツにはゲームの無料登録の広告が出る、などです。

これを逆手にとって、「VVVウィルス」に関連したコンテンツを取り上げた記事に乗るようにウィルスを仕込んだ広告を出稿するよう設定されていた場合、対策のために情報を集めに来た人が逆に感染してしまう、という事態が発生します。

※2015年12月7日21:30追記

情報がいろいろと出揃い、flashではない広告でかつ日本向けの広告には埋め込まれる可能性がかなり低いと判断し、フッタのバナーを元に戻しました。

IT技術系のサイトは日本でもたくさんありますが、コンテンツ連動型広告を載せているところも多数あります。もしGoogle Adwordsなどにウィルス製作者が仕込みを入れた広告を出稿したとすれば、大規模な感染、いわゆるバイオハザードが起きることも考えられます。

対策すべきことをすべてすることが重要

ここまで書いておいてなんですが、VVVウィルスという名前のランサムウェアが存在するのかどうか、個人的にはまだ確証が持てていません。というのも多くの情報ソースが個人レベルのものばかりで、IPAや各セキュリティソフトベンダーからのアナウンスが現時点(12/6 13:00現在)で見当たらないからです。上で引用したツイートに「Kasperskyで検出した」とありますが、Kasperskyのアナウンスにも「VVV」の文字は見つかりませんでした。(違う名称で出ている可能性もありますが)

ただ、同様の動きをするランサムウェア(広告を見るだけで感染するウィルス)はすでに存在し、実際に猛威を振るっているものもありますから、対策をすることはそれなりに意味の有ることだと重います。

ある程度対策をすればランサムウェアに感染するリスクを下げることは可能です。ただし、絶対安全であるというわけではありません。インフルエンザの予防接種を受けた人でも、不摂生をすればインフルエンザを発症することがあるようにそれなりに心構えをしておく必要があるわけです。

いずれにしても現時点では情報が少なすぎるVVVウィルス。現時点ではランサムウェア対策を見直す、ということで対策をしておくのが良さそうです。